Atak na bankomaty

4 czerwca 2009, 14:32W krajach Europy Wschodniej zaatakowano 20 bankomatów z systemem Windows XP. Firma TrustWave uważa, że to tylko test i wkrótce można spodziewać się dużej fali ataków w USA i na zachodzie Europy.

Godless atakuje Androida

23 czerwca 2016, 14:25Trend Micro informuje o odkryciu nowej rodziny złośliwego kodu atakującego Androida. Kod z rodziny "Godless" infekuje Androida 5.1 i wersje wcześniejsze, wgrywając nań trudną do usunięcia aplikację systemową. Około 90% urządzeń z Androidem korzysta z jednej z narażonych na atak wersji systemu.

Antywirus Microsoftu zebrał pochwały

2 października 2009, 08:52Niezależna renomowana organizacja AV-Test.org przeprowadziła badania Security Essentials, bezpłatnego oprogramowania Microsoftu, które ma zastąpić dotychczasowy OneCare. Program został przetestowany na komputerach z systemami Windows XP SP3, Vista SP2 oraz Windows 7.

Gooligan atakuje Androida

1 grudnia 2016, 10:52Eksperci odkryli szkodliwy kod na Androida, który zaatakował już ponad milion kont Google'a, w tym konta używane w celach biznesowych. Kod o nazwie Gooligan znajduje się w co najmniej 86 aplikacjach dostępnych w sklepach poza Google Play

Sposób na DEP

4 marca 2010, 12:13Berend-Jan Wever z Google'a opublikował wyniki swoich badań, które pozwoliły mu stworzyć prototypowy kod omijający jedną z dwóch najważniejszych technik bezpieczeństwa w Windows. W latach 2006-2008 Wever pracował jako inżynier ds. bezpieczeństwa w Microsofcie.

Shamoon powraca, a wraz z nim pojawił się StoneDrill

7 marca 2017, 12:05Shamoon powrócił. Szkodliwy kod, który pojawił się nagle w 2012 roku i wyczyścił dyski twarde na 35 000 komputerów należących do Saudi Aramco – największego na świecie eksportera ropy naftowej – został udoskonalony i znowu atakuje. Przy okazji analizy ataków Shamoona odkryto nowy, podobny doń kod, który za cel obrał sobie przedsiębiorstwo naftowe z Europy.

FBI ma dostęp do sieci Tor

29 stycznia 2014, 10:27Z pozwu, który został złożony w jednym z amerykańskich sądów, dowiadujemy się, że latem 2013 roku FBI skopiowało serwer pocztowy TorMail. Wspomniany pozew złożył inspektor pocztowy, który nadzorował jedno ze śledztw

Microsoftowy kod dla... Linuksa

21 lipca 2009, 11:39Walka o rynek skłania nawet największych do podejmowania zaskakujących decyzji. Microsoft opublikował właśnie linuksowe sterowniki dla Hyper-V na licencji GPL.

Regin działa od 6 lat

24 listopada 2014, 10:47Firma Symantec informuje o odkryciu zaawansowanego spyware'u nazwanego Regin. Od 2008 roku szpieguje on firmy, organizacje rządowe oraz osoby prywatne. Symantec opublikował właśnie analizę techniczną [PDF] Regiina, w której czytamy, że charakteryzuje go struktura świadcząca o rzadko spotykanych umiejętnościach jego twórców.

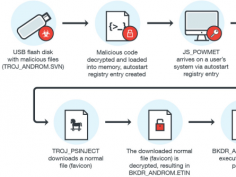

Infekuje komputer bez zapisywania plików na HDD

4 września 2017, 09:18Firma Trend Micro odkryła szkodliwe oprogramowanie, które w czasie infekcji nie zapisuje żadnych plików na twardym dysku. Przez to trudniej jest je wykryć i przeanalizować. Początkowo eksperci nie wiedzieli, w jaki sposób szkodliwy kod jest rozpowszechniany. Odkryto jednak, że infekcja rozpoczyna się od klipsu USB.